مرکز عملیات امنیتی یا ( security operations center ) SOC، یک واحد متمرکز است که مسئول نظارت و پاسخگویی به تهدیدات امنیتی میباشد.

تعداد حملات سایبری که سازمانها هر سال با آنها روبرو هستند، به طور پیوسته در حال افزایش است. با افزایش هزینه ی نقض دادهها، مخرب تر شدن بد افزارها و پیچیده تر شدن حملات سایبری، سازمان ها به دنبال راههایی برای محافظت بهتر از اطلاعات خود هستند. یکی از این راهها، ایجاد یک مرکز عملیات امنیتی (SOC) است.

SOCها تیمهای امنیتی مستقلی هستند که در شناسایی تهدیدات، نظارت بر امنیت و رسیدگی به رویدادهای امنیتی تخصص دارند. در نتیجه لازم نیست تمامی مسائل امنیتی توسط تیم IT مدیریت شود. این تیمها دارای اتاق بحران هستند که با پرسنل SOC و ابزارهای امنیتی مؤثر تجهیز شدهاند. طبق گزارش پونمون، ۸۰٪ از سازمانها معتقدند که SOCها برای یک وضعیت امنیتی قوی ضروری هستند.

در این مطلب، درباره اینکه SOC چیست، چه کارهایی انجام میدهد و چگونه میتواند به سازمان شما کمک کند، بحث خواهیم کرد.

مطالب مرتبط : پیاده سازی SOC در سازمان – راهنمای مرحله به مرحله

تعریف دقیق مرکز عملیات امنیتی یا security operations center

SOC یک بخش حیاتی برای تامین امنیت سازمان است. این واحد مسئول نظارت و پاسخگویی به رویدادها و حوادث امنیتی است.

یک SOC میتواند به سازمانها کمک کند تا از دادهها و اعتبار خود محافظت کنند و همزمان هزینههای پاسخگویی به حوادث را کاهش دهند.

هسته اصلی SOC یک تیم تخصصی از کارشناسان امنیتی است که مسئول نظارت و پاسخگویی به رویدادهای امنیتی هستند. شامل وظایف پیشگیرانه و واکنشی مانند شناسایی تهدیدات احتمالی، بررسی حوادث و رفع آسیب پذیریها میباشد.

اهداف مرکز عملیات امنیتی (SOC)

هدف اصلی یک SOC این است که با شناسایی و پاسخگویی پیشگیرانه به حوادث امنیتی، یک حمله سایبری را متوقف کند یا حداقل تاثیر آن را به حداقل برساند.

مرکز عملیات امنیتی (SOC)چه کار میکند؟

یک SOC توسط سازمانها برای نظارت و تحلیل رویدادهای مرتبط با امنیت سایبری استفاده میشود.

پرسنل SOC اغلب خط مقدم دفاع در برابر تهدیدات امنیت سایبری هستند. زیرا آنها فعالیتهای مشکوک، بازیگران مخرب و دسترسیهای غیرمجاز در شبکه را نظارت میکنند.

آنها از ابزارهای پیشرفته برای شناسایی تهدیدات و تحلیل امنیتی دقیق استفاده میکنند تا حوادث سایبری را شناسایی، علت ریشهای آنها را بررسی و به آنها پاسخ دهند و تدابیر متقابل را اجرا کنند.

با حفظ کنترل پیشگیرانه بر شبکهها، سازمانها میتوانند بهتر از داراییهای اطلاعاتی خود در برابر حملات مخرب محافظت کنند.

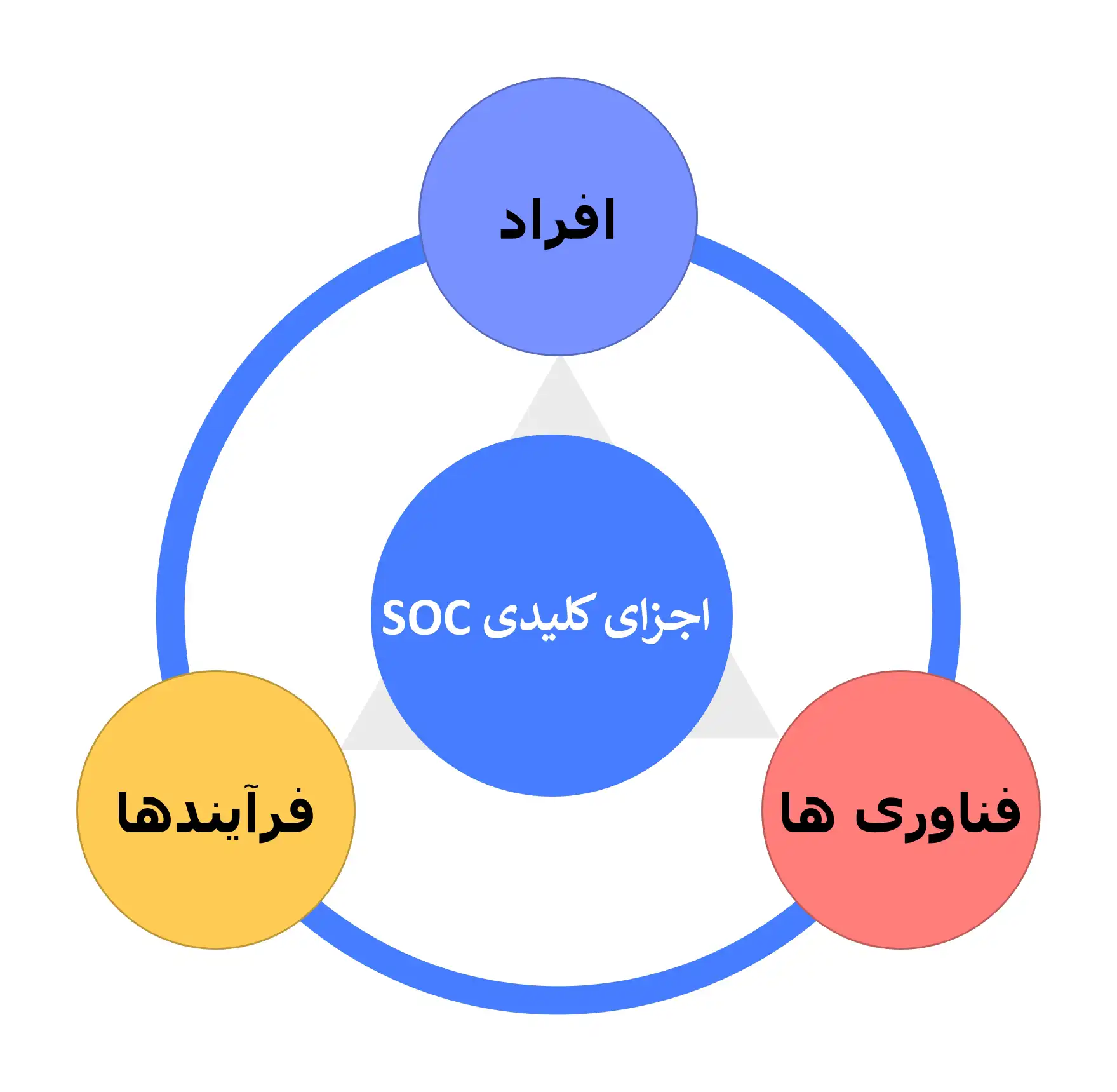

اجزای کلیدی SOC: چه چیزی یک SOC را مؤثر میسازد؟

برای ایجاد یک SOC مؤثر، به سه مؤلفه اصلی نیاز است: افراد، فرآیندها و فناوری.

افراد

با وجود اتوماسیون، حضور افراد در SOC ضروری است. در یک محیط ایدهآل، یک SOC شامل ترکیبی از تحلیلگران امنیتی، مهندسان امنیتی، مدیران امنیتی، و دیگر پرسنل حمایتی است. دو نقش اساسی در یک SOC، تحلیلگر امنیت و پاسخ دهنده به حوادث هستند.

این تیمها نیاز به تخصص در زمینههای مختلفی دارند، از جمله تحلیل و شناسایی تهدید، پاسخ به حوادث و مدیریت آسیبپذیریها ، مدیریت سیستمها و شبکهها.

فرآیندها

شامل وظایف دستی انجام شده توسط پرسنل به صورت منظم و همچنین راهحلهای خودکار که در شرایط خاص فعال میشوند، می باشد. فرآیندها به افراد کمک میکنند تا با یکدیگر کار کنند. به عنوان مثال، یک تحلیلگر امنیتی ممکن است مجموعهای از رویدادها را در سیستم SIEM علامتگذاری کند که نیاز به بررسی بیشتر توسط پاسخدهنده به حوادث دارد. پلتفرم SIEM قابلیتهای گردش کار را فراهم میکند که مسئولیت کار را از تحلیلگر امنیتی به پاسخدهنده به حوادث منتقل میکند.

پلتفرمهای SIEM همهکاره میتوانند ارتباطات، همکاری، گردش کار و قابلیتهای هماهنگی بسیار پیچیدهتری را برای SOCها فراهم کنند.

فناوریها

یک پلتفرم همه کاره برای ساخت یک SOC شامل یکپارچه سازی همه فرمهای مورد نیاز برای اتوماسیون امنیتی و هماهنگی پاسخ به حوادث در یک نمایش واحد است. فناوری شامل ابزارهای شناسایی و پاسخ به تهدیدات، سیستمهای مدیریت اطلاعات امنیتی و رویدادها (SIEM)، و فناوریهای اتوماسیون میشود. استفاده از اتوماسیون در SOC به شدت اهمیت دارد، زیرا میتواند بسیاری از جنبههای شناسایی، پاسخ و بازیابی حوادث را به صورت خودکار انجام دهد. مانند شناسایی و بررسی حملات فیشینگ، مسدود کردن تهدیدات و تولید گزارش. اتوماسیون باعث کاهش وابستگی به تعداد زیاد تحلیلگران و افزایش کارایی عملیات امنیتی میشود. در نتیجه می توان به سرعت و بهینهتر به حوادث پاسخ داد. همچنین ابزارهای تجزیه و تحلیل پیشرفته میتوانند به شناسایی تهدیدات جدید و پیچیدهتر کمک کنند.

تمامی این اجزای کلیدی با هم ترکیب میشوند تا اطمینان حاصل کنند که زیرساخت دیجیتال یک سازمان به صورت امن عمل میکند.

اعضای تیم مرکز عملیات امنیتی (SOC)

به طور کلی، نقش های اصلی در یک تیم SOC عبارتند از:

مهندسان امنیتی

مهندسان امنیتی مسئول طراحی، پیادهسازی و نگهداری سیستمها و ابزارهای امنیتی هستند. آنها باید توانایی پیکربندی و نگهداری ابزارهای SIEM، فایروالها، سیستمهای تشخیص نفوذ، و دیگر فناوریهای امنیتی را داشته باشند.

پرسنل حمایتی

ین افراد شامل نقشهای مختلفی مانند تحلیلگران تهدیدها، پاسخ دهندگان به حوادث امنیتی و دیگر تخصصهای امنیتی هستند که به تحلیل و شناسایی تهدیدات پیچیدهتر کمک میکنند.

مدیران امنیتی

مدیران امنیتی مسئول نظارت بر عملیات SOC و اطمینان از اجرای صحیح فرآیندها و رویهها هستند. آنها باید توانایی مدیریت تیمهای امنیتی، توسعه و اجرای سیاستهای امنیتی، و ارزیابی و بهبود عملکرد SOC را داشته باشند.

تحلیلگران امنیتی

این افراد مسئول مانیتورینگ مداوم سیستمها و شبکهها برای شناسایی تهدیدات احتمالی هستند. آنها باید توانایی تحلیل دادههای لاگ و رویدادها، شناسایی نشانههای نفوذ، و پاسخ به حوادث امنیتی را داشته باشند.

مدلهای مختلف پیادهسازی SOC

سازمانها گزینههای زیادی برای نحوه تأمین نیروی انسانی SOC دارند. در ادامه چند مثال از مدلهای ممکن برای پیاده سازی SOC آورده شده است.

برون سپاری شده

تمام نقشهای SOC توسط یک ارائه دهنده خدمات امنیتی مدیریت شده (MSSP) یا برون سپاری کننده انجام میشود. برون سپاری کننده تنها در مواقع ضروری برای پاسخ به حوادث یا سوالات تماس میگیرد.

درون سازمانی

گزینه های درون سازمانی SOC عبارتند از:

- ۲۴×۷ SOC(7 روز هفته و ۲۴ ساعت شبانه روز): نیاز به تعداد زیادی تحلیلگر و پاسخ دهنده به حوادث دارد و برون سپاری به حداقل میرسد.

- ۸×۵ SOC(5 روز در هفته و ۸ ساعت در شبانه روز): با استفاده از پلتفرم SIEM برای اتوماسیون، ریسک کاهش مییابد و میتوان برای جبران عدم پوشش ۲۴x۷، از اعلانهای خودکار استفاده کرد.

مدل ترکیبی

در مدلهای ترکیبی، همکاری بین کارکنان داخلی و پیمانکاران برونسپاری شده میتواند به بهبود کارایی و پوشش ۲۴ ساعته کمک کند. به عنوان مثال، در یک مدل ترکیبی که در آن یک MSSP (ارائهدهنده خدمات مدیریت شده امنیتی) به صورت ۲۴x۷ نظارت میکند، SOC داخلی تقویت میشود. موفقیت چنین مدل ترکیبی به این بستگی دارد که MSSP بتواند به طور مؤثر نیازها و انتظارات سازمان را برآورده کند. شامل ارائه اطلاعات دقیق درباره فرآیندهای کسبوکار، تهدیدات خاصی که سازمان با آنها مواجه است، و هرگونه نیاز خاص امنیتی است.

وظایف مرکز عملیات امنیت (SOC)

فعالیتها و مسئولیتهای یک SOC به سه دسته کلی تقسیم میشوند.

۱. آمادهسازی، برنامهریزی و پیشگیری

- موجودی داراییها: نگهداری فهرستی از همه داراییها و ابزارهای حفاظتی.

- نگهداری و آماده سازی منظم: به روزرسانی نرم افزارها، فایروالها و رویههای امنیتی.

- برنامه ریزی برای پاسخ به حوادث: توسعه برنامههای پاسخ به حوادث و تعیین نقشها.

- آزمایشهای منظم: انجام ارزیابیهای آسیبپذیری و تستهای نفوذ.

- به روز ماندن: پیگیری آخرین راهحلها، فناوریها و اطلاعات تهدیدات.

۲. نظارت، شناسایی و پاسخ دهی

- نظارت مداوم و شبانه روزی: نظارت بر زیرساختهای IT بهصورت شبانه روزی در طول سال با استفاده از SIEM و XDR.

- مدیریت لاگها: جمعآوری و تحلیل دادههای لاگ برای شناسایی ناهنجاریها.

- شناسایی تهدیدات: رتبه بندی تهدیدات بر اساس شدت آنها و استفاده از AI.

- پاسخ به حادثه: اقداماتی مانند قطع نقاط انتهایی در معرض خطر، جدا کردن مناطق شبکه و اجرای نرم افزارهای ضد بد افزار.

۳. بازیابی، بهبود و تطابق

- بازیابی و اصلاح: بازگرداندن داراییها به وضعیت قبل از حادثه.

- بازبینی و بهبود: استفاده از اطلاعات حادثه برای بهبود فرآیندها و سیاستها.

- مدیریت تطابق: اطمینان از تطابق با مقررات حفظ حریم خصوصی دادهها و اطلاع رسانی به طرفهای مربوطه پس از حادثه.

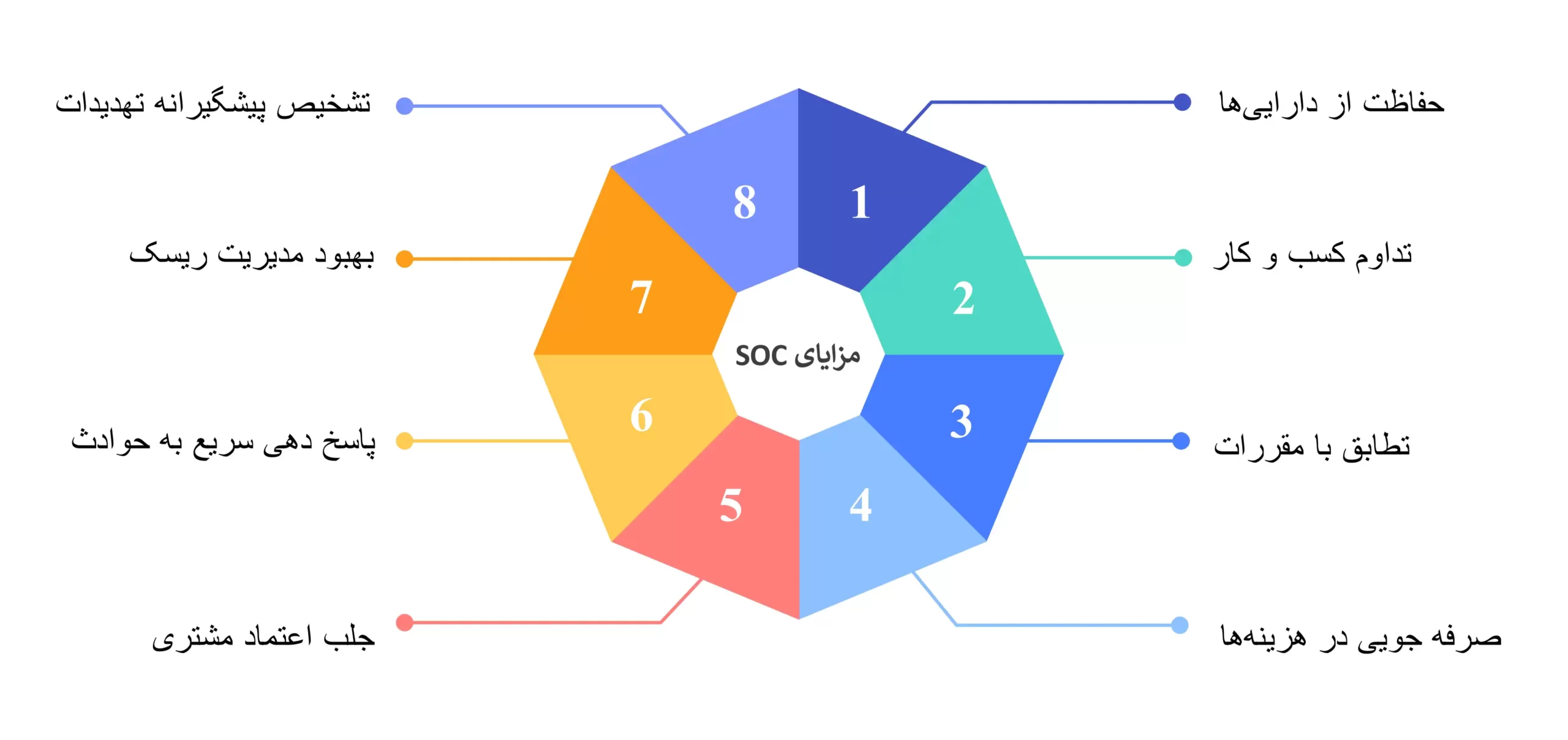

مزایای مرکز عملیات امنیت (SOC)

اجرای SOC برای سازمانها مزایای زیادی دارد که شامل موارد زیر می باشد:

- حفاظت از داراییها: نظارت پیشگیرانه و توانایی پاسخ سریع SOCها، به جلوگیری از دسترسی غیرمجاز و کاهش خطر نقض دادهها کمک میکند.

- تداوم کسب و کار: با کاهش حوادث امنیتی و کم کردن اثرات آنها، SOCها تضمین میکنند که عملیات کسب و کار بدون وقفه ادامه یابد. در نتیجه به حفظ بهره وری و رضایت مشتریان کمک میکند.

- تطابق با مقررات: از طریق اجرای تدابیر امنیتی موثر و نگهداری سوابق دقیق از حوادث و پاسخها، SOCها به سازمانها کمک میکنند تا با الزامات قانونی و استانداردهای صنعتی در زمینه امنیت سایبری هماهنگ شوند.

- صرفه جویی در هزینهها: با سرمایه گذاری در تدابیر امنیتی پیشگیرانه از طریق یک SOC، از نقض پرهزینه دادهها و حملات سایبری جلوگیری می شود. در نتیجه میتواند به صرفه جوییهای قابل توجهی منجر شود.

- جلب اعتماد مشتری: نشان دادن تعهد به امنیت سایبری از طریق عملیات یک SOC، باعث افزایش اعتماد و اطمینان مشتریان و ذینفعان میشود.

- پاسخ دهی سریع به حوادث: SOC با مهار تهدیدات و بازگرداندن سریع عملیات به حالت عادی، زمان توقف و خسارت مالی را کاهش میدهد .

- بهبود مدیریت ریسک : با تحلیل رویدادهای امنیتی و روندها، تیمهای SOC میتوانند آسیب پذیریهای بالقوه سازمان را شناسایی کنند. سپس میتوانند اقدامات پیشگیرانهای برای کاهش آنها قبل از بهره برداری انجام دهند.

- تشخیص پیشگیرانه تهدیدات : با نظارت مستمر بر شبکهها و سیستمها، SOCها میتوانند تهدیدات امنیتی را سریعتر شناسایی و مهار کنند. این کار خسارتهای احتمالی و نقضهای دادهها را به حداقل میرساند و به سازمانها کمک میکند تا در مقابل تهدیدات در حال تغییر مصون بمانند.

چالشهای یک سازمان بدون SOC

بیایید نگاهی به چالشهایی بیندازیم که یک کسب و کار در مواجهه با امنیت سایبری، بدون مرکز عملیات امنیت، با آنها روبرو است.

یک سازمان بدون SOC میتواند با پیامدهای جدی روبرو شود.

- زمان پاسخ دهی به حوادث افزایش مییابد.

- نظارت بر امنیت به حداقل می رسد.

- تیمهای IT باید علاوه بر بار کاری روزمره خود، رویدادها و تحلیلهای امنیتی را مدیریت کنند و این وظیفهای طاقت فرسا است.

نگرانیهای امنیتی مدرن به سرعت سازمان بدون SOC را تحت فشار قرار میدهد. برخی از سازمانها با استخدام تحلیلگران بیشتر سعی دارند همان نقش SOC ایفا شود. اما این کار باعث میشود که شرکت بیش از حد هزینه کند و نتایج ضعیفی بدست آورد.

چگونه یک SOC میتواند این چالشها را برطرف کند؟

علاوه بر کاهش زمان شناسایی و پاسخ به حوادث، یک SOC همچنین مزایای زیر را برای شرکت فراهم میآورد:

- افزایش امنیت دادهها: از طریق پاسخهای بهتر به مسائل امنیتی

- بهبود تحلیلها: شامل ترافیک شبکه و اطلاعات تهدید

- بهبود جریانهای کاری: برای تیمهای امنیتی، منجر به پروتکلهای بهتر پاسخ به حوادث و کاهش خستگی کارکنان

- شکار تهدیدات با کمک ماشین: بهبود توانایی در یافتن تهدیدات پنهان در سیستمهای خود

- پاسخ بهتر به حوادث: از طریق دسته بندی تهدیدات بر اساس ریسک، یعنی زمان کمتری هدر میرود و تهدیدات شناخته شده کمتری از دست میروند

- پلتفرم امنتر: که شامل ابزارها و سیستمهای مختلفی است که از شیوههای امنیتی مؤثر پشتیبانی میکند

استفاده از ابزارهای جدید و افزودن متخصصان امنیتی، برای موفقیت مداوم SOC ضروری است.

چگونه یک مرکز عملیات امنیت (SOC) را در سازمان خود راه اندازی کنیم؟

نیازی نیست که یک مرکز عملیات امنیت (SOC) از ابتدا آماده مقابله با حملات باشد. بلکه باید به طور تدریجی با گسترش نیازها و تواناییهای امنیتی خود، به سمت ایجاد بنیادهای امن و بلوغ سیستم حرکت کنید. برای سازمانهایی که برای اولین بار قصد دارند SOC را راه اندازی کنند، مراحل اصلی شامل هفت مرحله زیر است:

- ارزیابی قابلیتهای فعلی و هماهنگ سازی اهداف کسب و کار و امنیت بر اساس انتظارات ذینفعان

- ایجاد و پیکربندی زیرساختهای ضروری و طراحی راهحلهایی برای مشکلات امنیتی شناختهشده.

- تعریف فرآیندها و رویههای عملیاتی و ارائه آموزشهای لازم به پرسنل.

- تجهیز محیط کار به ابزارهای امنیتی برتر و مناسب.

- پیادهسازی SOC و توسعه قابلیتهای مورد نیاز برای نظارت و پاسخ به تهدیدات.

- حفظ و به روزرسانی SOC بهطور مداوم و تطبیق با تغییرات محیطی و تهدیدات جدید.

- ارتقاء SOC برای توانایی مدیریت تمامی سناریوهای پیچیده

پس از استقرار این قابلیتهای کلیدی، آمادهاید که SOC خود را از طریق استخدام پرسنل متخصص و استفاده از ابزارهای خاص کسب و کار خود، به بلوغ برسانید.

نتیجه گیری

مرکز عملیات امنیتی (SOC) یکی از اجزای حیاتی برای حفظ امنیت اطلاعات در سازمانها است. SOC به عنوان یک واحد متمرکز و تخصصی، مسئولیت مانیتورینگ، تحلیل و پاسخ به تهدیدات امنیتی را بر عهده دارد. این مرکز با استفاده از ابزارهای پیشرفته و تیمی از متخصصان امنیت، به شناسایی، تحلیل و مقابله با حملات سایبری و حوادث امنیتی میپردازد.

با توجه به افزایش روزافزون تهدیدات سایبری و پیچیدگی حملات، داشتن یک مرکز عملیات امنیتی کارآمد و فعال میتواند به حفظ اطلاعات حساس و کاهش ریسکهای امنیتی کمک شایانی کند. در نتیجه، سرمایهگذاری در SOC و تقویت توانمندیهای آن، برای هر سازمانی که به امنیت اطلاعات اهمیت میدهد، ضروری است.